Информационная безопасность сегодня — это не только битва кодов, но и битва логик. В то время как Microsoft внедряет продвинутые алгоритмы ИИ в Defender, атакующие отказываются от написания сложных вирусов в пользу использования «родных» инструментов системы.

В этой статье мы разберем, какие векторы атак на Windows наиболее актуальны в первой половине 2026 года и как от них защититься.

1. Атаки типа LOLBins: Когда Windows бьет сама себя

Термин Living off the Land Binaries (LOLBins) не нов, но в 2026 году он обрел второе дыхание. Вместо того чтобы загружать на компьютер подозрительный .exe файл, хакеры используют доверенные системные утилиты.

-

Microsoft Intune и PowerShell: Одной из самых громких тем последних месяцев стал взлом через инструменты удаленного управления. Злоумышленники используют легитимные скрипты для развертывания ПО, чтобы внедрить микро-агентов, которые не определяются антивирусами как вредоносные.

-

Утилиты диагностики: Популярным вектором стал поиск уязвимостей в драйверах и инструментах сбора дампов памяти для извлечения учетных данных (LSASS), обходя защиту LSA Protection.

2. Эксплуатация CVE-2026-21510: Проблема «метки веба»

В начале года была обнаружена критическая брешь в том, как Windows обрабатывает файлы, скачанные из интернета.

Механизм Mark of the Web (MotW) должен помечать файлы как потенциально опасные, но новые методы обхода позволяют упаковывать вредоносный код в специфические контейнеры (например, внутри виртуальных дисков или сложных архивных структур), которые Windows распаковывает «на лету», игнорируя предупреждения SmartScreen.

Совет для администраторов: Проверьте политики блокировки запуска скриптов из временных папок браузеров и архивов.

3. Подъем привилегий через Desktop Window Manager (DWM)

Уязвимость CVE-2026-21519 доказала, что даже самые базовые графические компоненты системы могут стать точкой входа. Ошибка в обработке видеопамяти позволяет локальному пользователю (или вредоносному процессу с низкими правами) получить права SYSTEM.

Это особенно опасно для терминальных серверов и систем с общим доступом, так как позволяет полностью перехватить управление машиной за считанные секунды.

4. Практическое руководство по укреплению защиты (Hardening)

Чтобы ваш компьютер или корпоративная сеть не стали легкой добычей, в 2026 году стандартных настроек уже недостаточно:

-

Внедрение Zero Trust на уровне процессов: Используйте AppLocker или Windows Defender Application Control (WDAC) для запрета запуска всего, что не входит в белый список.

-

Изоляция учетных данных: Включите Credential Guard, который использует виртуализацию для защиты секретов системы. Даже если злоумышленник получит права администратора, он не сможет «вытащить» пароли из памяти.

-

Мониторинг PowerShell: Настройте детальное логгирование (Script Block Logging). Большинство современных атак оставляют следы именно там.

Это готовый PowerShell-скрипт для быстрой проверки состояния и включения ключевых механизмов VBS:

<#

.SYNOPSIS

Проверка и включение Windows Defender Credential Guard и VBS.

.DESCRIPTION

Скрипт проверяет наличие необходимых компонентов Hyper-V,

активирует Virtualization-Based Security (VBS) и включает

Credential Guard через реестр.

ЗАПУСКАТЬ ОТ ИМЕНИ АДМИНИСТРАТОРА.

#>

Write-Host "--- Проверка системы на совместимость с Credential Guard ---" -ForegroundColor Cyan

# 1. Проверка наличия Hyper-V (необходим для VBS)

$hyperv = Get-WindowsFeature | Where-Object {$_.Name -eq "Hyper-V-Hypervisor"}

if ($hyperv.Installed -eq $true) {

Write-Host "[OK] Гипервизор Hyper-V установлен." -ForegroundColor Green

} else {

Write-Warning "[!] Hyper-V не найден. Необходима установка через 'Включение компонентов Windows'."

Write-Warning "[!] Без Hyper-V Credential Guard работать не будет."

}

# 2. Проверка состояния VBS (Virtualization-Based Security)

$vbsStatus = (Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard).VirtualizationBasedSecurityStatus

if ($vbsStatus -eq 2) {

Write-Host "[OK] VBS уже активна и работает." -ForegroundColor Green

} else {

Write-Host "[*] Активация VBS и Credential Guard..." -ForegroundColor Yellow

# Путь к ключу реестра DeviceGuard

$registryPath = "HKLM:\System\CurrentControlSet\Control\DeviceGuard"

$lsaPath = "HKLM:\System\CurrentControlSet\Control\Lsa"

# Создаем разделы, если их нет

if (!(Test-Path $registryPath)) { New-Item -Path $registryPath -Force }

# Включаем VBS (LsaCfgFlags = 1 включает Credential Guard с аппаратной защитой)

Set-ItemProperty -Path $registryPath -Name "EnableVirtualizationBasedSecurity" -Value 1 -Type DWord

Set-ItemProperty -Path $registryPath -Name "RequirePlatformSecurityFeatures" -Value 1 -Type DWord # Требует Secure Boot

# Явное включение Credential Guard в LSA

Set-ItemProperty -Path $lsaPath -Name "LsaCfgFlags" -Value 1 -Type DWord

Write-Host "[!] Успешно. Изменения вступят в силу ПОСЛЕ ПЕРЕЗАГРУЗКИ." -ForegroundColor Red

Write-Host "[!] Убедитесь, что в BIOS включена ВИТУАЛИЗАЦИЯ (Intel VT-x/AMD-V) и SECURE BOOT." -ForegroundColor Red

}5. Схема работы Windows Defender Credential Guard

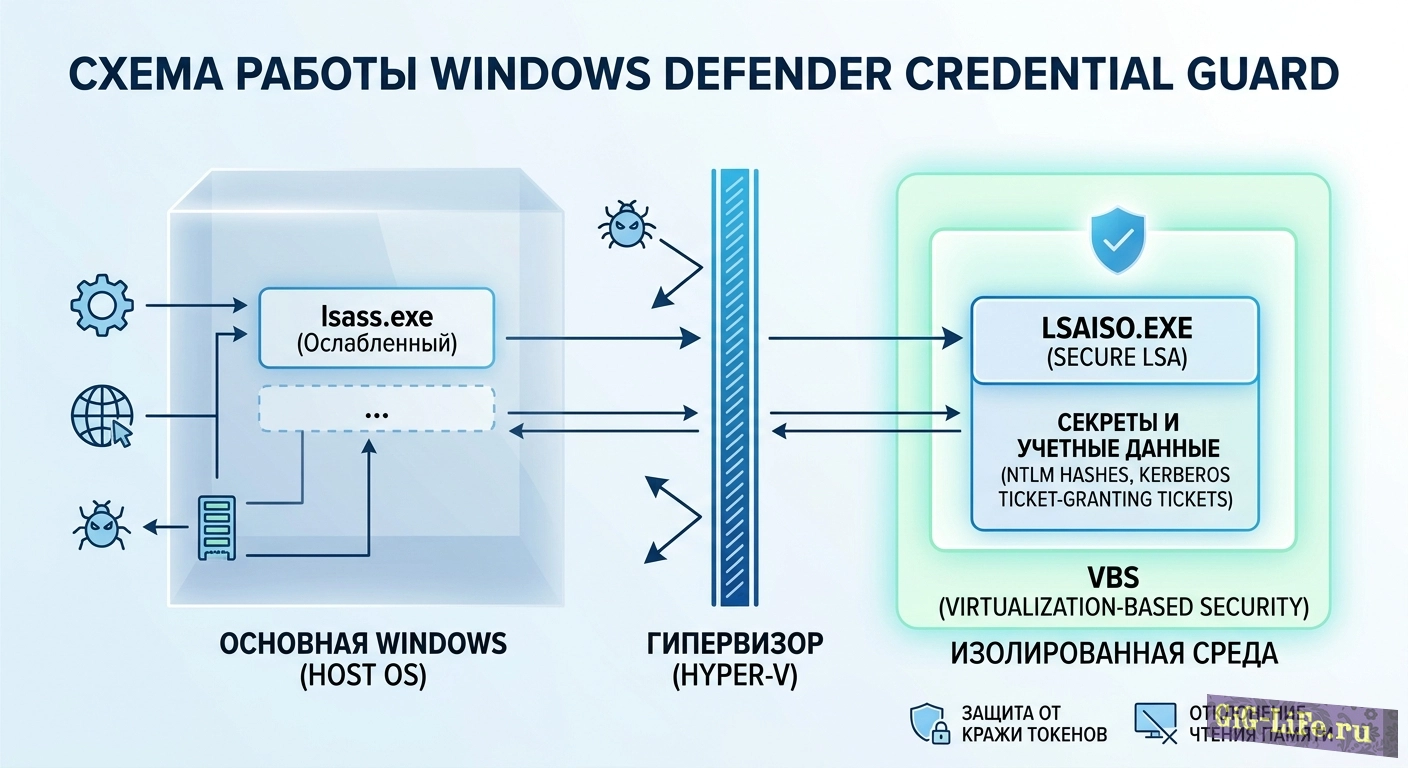

Эта инфографика показывает ключевой сдвиг в архитектуре безопасности Windows.

-

Слева (Красная зона): Старая модель, где процесс

lsass.exeхранит секреты в обычной оперативной памяти. Вредоносное ПО с правами администратора может получить к ним доступ. -

Справа (Зеленая зона): Модель Credential Guard. Секреты перемещены в изолированную среду VBS (Virtualization-Based Security), управляемую гипервизором Hyper-V. Процесс

lsaiso.exeв изоляции обрабатывает запросы, но не выдает сами хэши в основную ОС. Атакующие не могут прочитать эту память.

Заключение

В 2026 году безопасность Windows — это не «установил и забыл». Это постоянный мониторинг того, как используются стандартные административные инструменты. Основной тренд — переход от поиска «дыр» в коде к поиску ошибок в конфигурации и логике работы доверенных приложений.

Комментарии (0)